その驚くほど極悪非道というべきマルウェアは、230万人分の価値の高い暗号通貨ウォレットを監視して、Windowsのクリップボード内のアドレスをハッカー集団のアドレスに置き換える。つまり、ユーザーが自分のウォレットのアドレス(例えば、3BYpmdzASG7S6WrpmrnzJCX3y8kduF6Kmc)をクリップボードに入れると、マルウェアは狡猾にそれを自分たちのプライベートウォレットのアドレスに書き換えてしまう。すべてはクリップボードの中で行われるため、ほとんどの人はコピー&ペーストの間に起きた変化に気づかない。

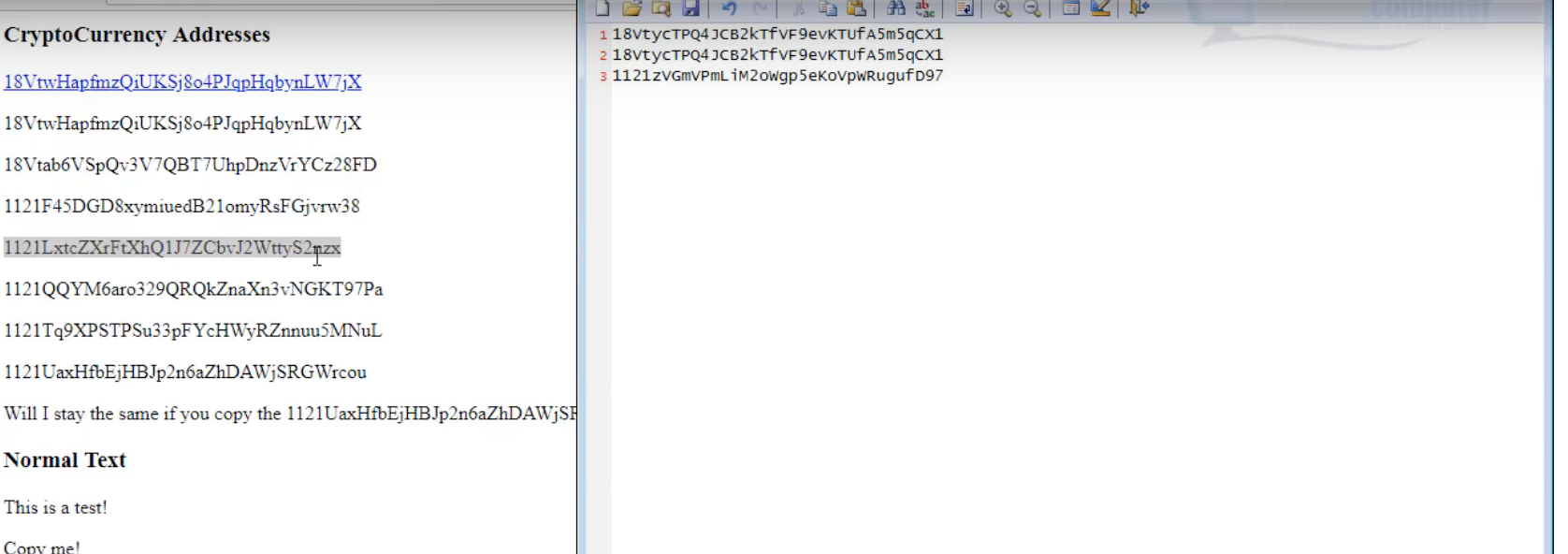

BleepingComputerのセキュリティー研究チームは、以前同様のハイジャック事例を見つけたが、この最新版は価値の高いウォレットを積極的に監視して、アカウントを入力するところでコインを奪おうとする。問題のマルウェアが動作しているところを以下に示す。

このマルウェアは83MBの巨大なDLL(Direct Xサービスに偽装している)を使う。そのDLLは250万行のテキストからなり、bitcoinアドレスで埋め尽くされている。上記のテストでHTMLページから切り取ったアドレスをWordPadに貼り付けると、アカウントがひそかに書き換えられているが、アドレスの先頭部分は変わっていないため気づかくい。

複数のアンチウィルスエンジンがこのDLLを危険であると認識しているのでウィルス対策を最新にしていれば危険はないはずだ。しかし、Bleeping Computrerが指摘するように、自分のBTCが安全であることを確認する唯一の方法は、貼り付けるアドレスをひとつずつ慎重にチェックすることだけだ。同誌はこう書いている:

この種のマルウェアはバックグラウンドで実行し、実行中であるという兆候も見せないため感染したことを見つけるのは容易ではない。このため重要なのは、常に更新されたアンチウィルス対策をインストールして自分を保護することだ。

もうひとつ非常に重要なのは、暗号通貨ユーザー全員が、暗号通貨を送る前にすべてのアドレスを念入りにチェックすることだ。こうすることで、アドレスが意図しないものに置き換えられたかどうかを見つけることができる。

[原文へ]

(翻訳:Nob Takahashi / facebook )