【抄訳】

10年の研究開発期間ののちにやっとローンチするスタートアップは、そんなに多くない。でも、インターネットの構造を根底から考えなおそう、作り変えよう、と志向するスタートアップも、そんなに多くはない。

イギリスのMaidSafeは、Steve Jobsが最初のiPhoneを発売する前から、今のインターネットに代わる、非集中的なP2Pネットワークを作っていた。そしてやっと今日、ついに、試行的なローンチにこぎつけ、ネットワークの最初のアルファテストを開始した。

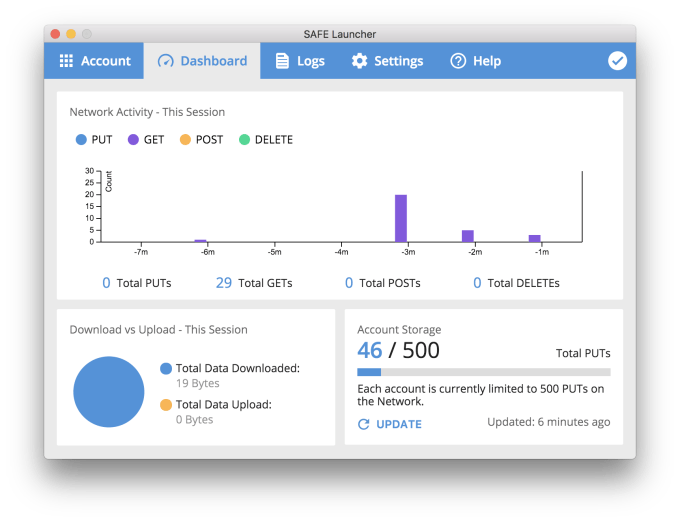

アルファにアクセスするために必要なさまざまなダウンロード物は、同社のWebサイトが提供している。

もっと小さなネットワークによるテストは前にも行っているが、一般公開という形でのテストは今回が初めてだ。しかしあくまでもアルファリリースなので、“きわめて初期的なアーリーアダプター”がターゲットだ、とファウンダーのDavid Irvineは言っている。

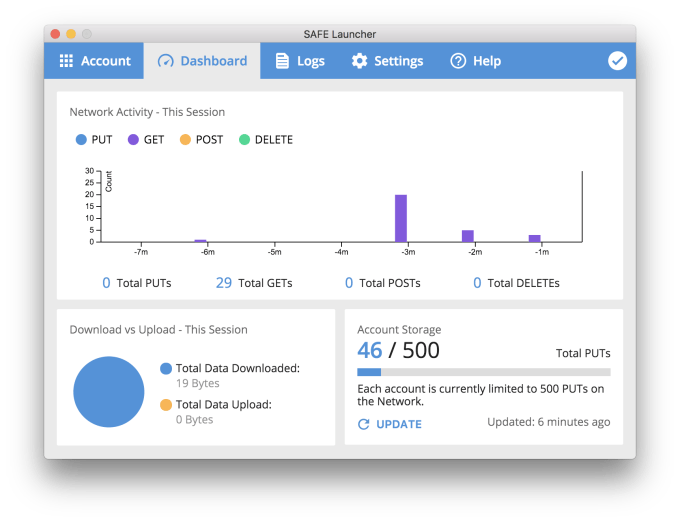

アルファテストの目的は、ネットワークの動作の確認、フィードバックの獲得、そしてデベロッパーコミュニティの育成だ。アプリケーションのエコシステムを活発にして、採用を広げていかなければならない。APIの公開は、今週行う。

MaidSafeが志向する安全な(Safe)ネットワークとは、社名/製品名の中のSafeが‘Secure Access For Everyone’(みんなが安全なアクセス)の頭字語だと称するように、ネットワーク(インターネット)が今のように一部の熱心なマニアのものでなく、もっともっと広い層が安心して利用できるものになることだ。だからインストールのやり方も、平均的なユーザーを想定している。

“インストールも実行も、非常にシンプルなものにしたい。クリックしたらインストールして動き出す、というように。その点では、モバイルアプリの配布方式を見習いたい。ダウンロードすれば即動く、というようにね”、Irvineはそう述べる。

アルファのネットワークは、MaidSafeの大きなビジョンの完全なローンチではない。その基本的なコンセプトは“ボルト(vault(s), 大金庫/大貯蔵庫)”と呼ばれ、ネットワークが、ユーザーがリソースを寄与貢献する場…すなわちボルト…になる。この点が、リソースが中央集権的な巨大サーバー群に集中している現状のインターネットの姿と大きく違う。ネットワークの基本構造はどこかの巨大サーバーの上にあるのではなく、ユーザー自身と自分たちが拠出したリソース(たとえば自分のハードディスク上のスペース)の上にある。リソース提供者は、Safecoinと呼ばれる暗号化通貨を稼ぐ。みんながそうやってリソースを持ち寄るから‘ボルト(巨大貯蔵庫)’だが、今回はそこまではテストできない。アルファの段階ではボルトは、MaidSafeが動かすリソースのみだ。

ユーザーがネットワークに(を)参加構成するためのソフトウェアは、Windows, Mac, Linux用がすでにあり、またRaspberry PiのようなARM系のデバイス用もある。

“最初はネットワークのユーザーサイドを重視し、それに関するフィードバックを集めていく”、Irvineはアルファテストのねらいをこう語る。“それによってアプリケーションのデベロッパーは、APIを使ってユーザー用のアプリケーションを作っていける。すでにフォーラム上にはそんな動きが見られる。しかし中核的なサポーターたちを超えて、もっと広いオーディエンスに広げていかなけらばならない”。

今チームが取り組んでいる懸案事項は、ネットワークのP2Pボルトの部分だ。非集中ネットワークのアーキテクチャでは、それが(従来の集中的ネットワークにおける)サーバーの役を担う。だから、ノードのクォリティが悪いと、ネットワークが劣化する。それを防ぐ方策が必要だ。

“現時点ではほとんど、われわれがDigitalOceanのドロップレット(Droplets,AWSのVMインスタンスに相当)の上に作ったボルトだけだ。でもこのアルファの過程では、ユーザーはスマートフォンや粗悪なインターネット接続から参加しているので、多くを望めない。こんな現状でユーザーボルトを構成したら、あまりにもネガティブな結果になるだろう”。

“今後の、二度目三度目のアルファでは、誰もがリソースを寄与貢献(コントリビューション)できるようにしたい”、と彼は付言する。あなたがリソースを寄与貢献できるか、それはあなたのインターネット接続やハードウェアのクォリティから、ネットワーク自身が判断する。だから、ボルトの寄与貢献がいつから始まるかを、現時点で具体的に言うことはできない。

このP2Pボルトのストレージ成分が、非集中化というMaidSafeのビジョンの中核であり、それをベースに、“自己治癒的(自然治癒的)で自己管理的な完全分散ネットワーク”が構成される。

サーバーを抹消したインターネットアーキテクチャには、セキュリティとプライバシーの面で大きなアドバンテージがある。サーバーがないから、どこかにストレージをたくさん集めて、そこにデータを集中しない。だからハッカーや盗視者にとって、ハニーポットとなるターゲットがない。サービスへのアクセスが、(政府などに)コントロールされることもない。データは暗号化され、巨大な分散状態で保存される。どれくらい巨大かというと、Safeネットワークのユーザーは、究極的にはグローバルなネットワークを構成する。

IrvineはMaidSafeの技術的な見地を次のように語る: “このプロジェクトを始めた理由は、サーバーベースのインターネットが持つロジックが、完全に反技術的かつ反工学的だからだ。MaidSafeのように、どこにもサーバーがなく、すべてのコンピューターが実質的にすべてのコンピューターおよびすべてのリソースと接続している、と考えると、YahooとGoogleとAppleをすべて合わせたものですら、矮小に見えてくるだろう。彼らは、みんなのデスクの上にある(未来の)ものに比べたら、無に等しい。

“しかも今、インターネットの現在の構造は、日に日に瓦解しつつある。人びとはインターネットから、略奪されハックされ盗視され、しかもやられ放題だ。そうなってしまった唯一の原因は、今のインターネットの中核的な設計が完全に非論理的で破綻しているところにある”。

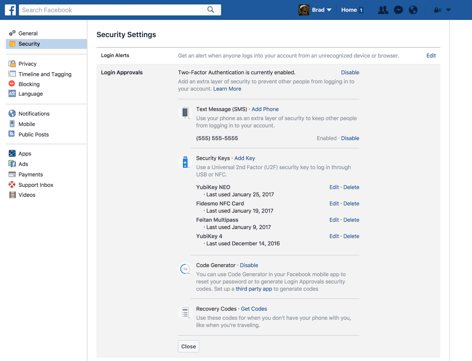

プライバシーとセキュリティはネットワークに最初から組み込まれていなければならない。それらを、あとからのアドオンにすることは、不可能だ。

“サーバーは、セキュアでありえない。だからサーバーのところにあるパスワードも、セキュアではありえない。だのに、なんで今さらセキュリティなんかに努力するんだ? MaidSafeのようなものへのニーズは、ほとんど絶対的だ。万人が必ず、それを利用しなければならない。プライバシーとセキュリティはネットワークに最初から組み込まれていなければならない。あとからのアドオンにすることは、不可能だ”。

という大きなビジョンに向けて、今回の最初のアルファは小さな一歩だ。でもそれが一般公開の状態でのアルファであることは、重要だ。誰もがこの新しい車の、タイヤを蹴ってみれるのだから。またアルファに入ったことによって、今後の開発のピッチが上がる、とチームは考えている。必要なR&Dの大部分は、すでに終えている。

同社はbnktothefutureからの200万ポンドの資金調達と、技術者の増員を計画している。この前は目標額670万ポンドでクラウドファンディングしたが、bitcoinが多くてしかもそれらが値下がりしたため、失敗した。

また、ボルトを作った人や、ブラウザーなど今後の重要なアプリケーションを作ってくれるデベロッパーへの支払いとして、500万Safecoinを確保している。このネットワークはサーバー不在が前提だから、これまでのアプリケーションはほとんど使えない。新たに作ることが必要であり、そのためにはアプリケーションのエコシステムを作らなければならない。新しいアーキテクチャのネットワークも、その価値は、その上で何ができるかで決まる。それゆえ、アプリケーションが重要だ。

今、外部のデベロッパーがSafeネットワークのために取り組んでいるプロジェクトのひとつ、プロジェクトdecorum〔礼儀作法プロジェクト〕は、非集中ネットワークにおけるソーシャルサービス(フォーラム、コミュニティ、コメントシステムなど)とそのためのオープンソースのプロトコルを作ろうとしている。MaidSafeは、このような外部努力がどっさりと必要である。Safeネットが、おもしろいエンジニアリングの実験で終わらないためには。

Irvineは言葉を続ける: “これまでの10年間は、最小限の人とお金で、サーバーの存在しない新しいネットワークアーキテクチャが実現可能で、しかも使い物になることを実証するための、努力を積み重ねてきた。しかし今では、技術的に難しい部分はもうほとんど残っていない。これから重要なのは商用化だ。まあそれは、これまでやってきた新しいインターネットの発明よりはやさしいけどね”。

でも、今およびこれからは、モバイルデバイスの時代ではないのか? コンピューティングの多くが、デスクトップからモバイルへ移った。そのことと、MaidSafeの非集中型インターネットは、どんな関係になるのか?

チームの考えでは、アルファはもっぱらデスクトップ機で行うが、将来的にはスマートフォンも今のデスクトップに劣らぬ“ネットワーク構成員としてのリソース”を持つに至るだろう。ただしそれらが十分な力を発揮できるためには、セルネットワーク(キャリアのデータライン)ではなくWi-Fiが主体になるし、充電の頻度も増すだろう。ただしこれらの話はすべて、将来の課題であり、今のアルファの対象にはなっていない。モバイル対応は、とりあえず、トゥドゥリストには載っている、という状態。

彼によると、ここから先は、自分にもチームにも鞭を当ててピッチを早めたいという。協力デベロッパーが増えてアプリケーションが増えてくれば、チームももっと、インフラストラクチャに専念できる。また、世界中でユーザーが増えるためにも、商用化を進めるためのパートナー作りが欠かせない。

Irvineは曰く、“うちは今、研究企業から商用企業への変わり目にいる。B2Cコンポーネントを作ったのも、多くの人たちに、アプリケーションを作る気になってもらうためだ。言い換えると、サードパーティに関心を持ってもらうための契機としてだ。たとえばHadoop Cassandraのストレージも、それを非集中型にする、というオルタナティブがあるはずなのだ。その方が、ずっと良いと思う”。

【中略】

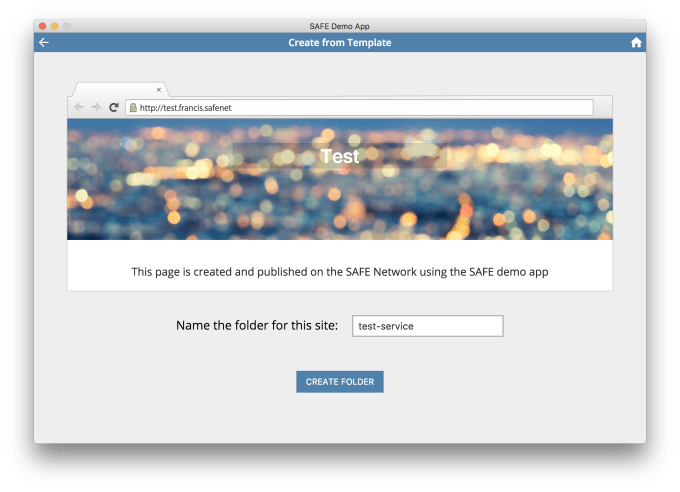

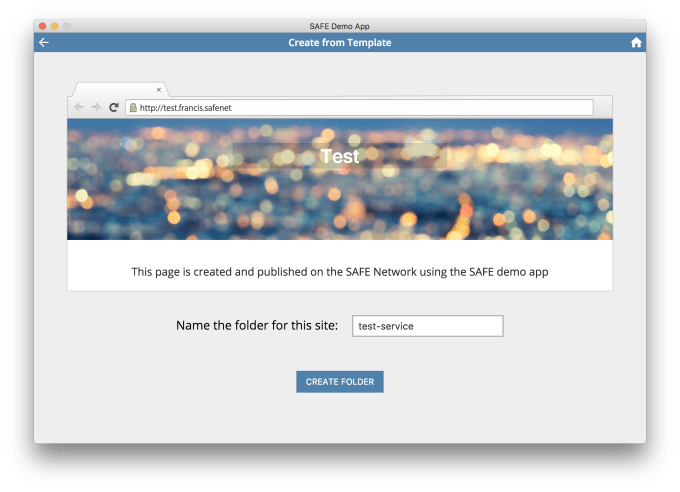

“アルファ以降には、アプリケーションを増やす方向に舵をきりたい”、とIrvineは語る。“Safeのネットワークの上なら、Web上のプライベートな情報を、当人しか見れないようにできる。またWebページ/Webサイトをどこかのサーバーにサーブさせなくても、手元のどんな情報でも、公開と共有を、自分のWebサイト上で指定できる。Wordのドキュメントでも、Skypeの会話でも、何でもだ。もちろん、それらを見た人に、そのオリジナルを改変や削除等する能力はない”。

“Webサイトも、自分のWebサイトはMaidSafeのアプリケーションが動き出したら1分以内に自分のマシン上に自動的に作られる。そのWebサイトは、各ユーザーの一生ものだ。どこかのサーバーに、それを委ねる必要はない”。

このような、サーバーがないネットワーク、サーバーがない世界を、多くの人たちが理解するには、時間がかかるだろう。しかし、その先例となるMaidSafeでさえ、アルファテストまでこぎつけるのに10年を要したのだ。なお、ブラウザーに関しては、Safeネットワーク専用ブラウザーに関する議論が、ここにある。

従来のブラウザーを使ってアルファテスターになりたい人は、MaidSafeからランチャーを入手して情報にアクセスする必要がある。また、いくつかのデモアプリケーションを試すこともできる。

[原文へ]

(翻訳:iwatani(a.k.a. hiwa))