(編集部注:この記事は米国時間3月8日に掲載された)

オランダのデータ保護当局(DPA)は、ウェブサイトに入るための料金的に、インターネットブラウジングが広告目的でトラッキングされることに同意するようウェブサイト訪問者に求めるCookieウォールは欧州データ保護法にそぐわないとの見解を昨日示した。

DPAによると、当局にはCookieの利用についての同意を拒否したあとにウェブサイトへのアクセスがブロックされたインターネットユーザーから何十もの苦情が寄せられた。そのため、この件について明確なガイダンスを示す運びとなった。

DPAはまた、ユーザーからの苦情が最も多かった複数の組織に、GDPRを遵守するよう促す忠告書を送ったことも明らかにし(組織名は伏せている)、今後さらに監視を強化する方針だ。

昨年5月に導入された欧州のGDPR(一般データ保護規則)は、法律に基づいて個人データを処理するよう、同意のルールを厳格化している。このルールでは同意を求める際は明確な説明がなされ、選択する自由をユーザーに与えることを定めている。

もちろん同意は個人データの処理に伴う法的な措置というだけでなく、多くのウェブサイトが、ユーザーがウェブサイトにアクセスした時に広告目的でのCookieに同意するよう求めている。

そしてオランダのDPAのガイダンスは、サードパーティのCookie、トラッキングピクセル、ブラウザの指紋テックなど、いかなる追跡ソフトウェアが使われようとも、インターネットビジターは前もって追跡の許可を尋ねられなければならない、と明確に示している。そしてその許可は自由に 基づいて得られなければならないともしている。つまり、そこには選択の自由がなければならない。

ゆえに別の言葉で言うと、アクセスしたければデータをよこせ的なCookieウォールは反している。DPAはこのように言っている。「真に自由な選択がなければ許可は自由ではない。または、許可しなかった結果、不利を被ることがあれば自由とはいえない」。

さらには「これはそれだけの意味がある。ウェブサイト訪問者が個人データがきちんと保護されていると信頼できる状態になければならない」(Google Translateでの翻訳)と明確にウェブサイトに記されている。

ウェブサイトがきちんと機能するため、そしてサイト訪問の一般的な分析のためのソフトウェアについては問題はない。ウェブサイト訪問者の行動のモニターや分析、そしてそうした情報を他のパーティーとシェアすることは許可がある場合のみ許される。その許可は完全に自由裁量によるものでなければならない」と付け加えている。

我々がDPAに問い合わせたところ、広報は個々の苦情についてはコメントできない、としながらも次のように述べた。「CookieウォールはGDPRの同意の原則に即したものではない。つまり、ウェブサイトにCookieウォールを活用しているパーティーは全てできるだけ早期にGDPRに沿うものにしなければならないことを意味する。きちんとGDPRに準じたものになっているか、我々は数カ月以内にチェックする。このチェックは必ず行う」。

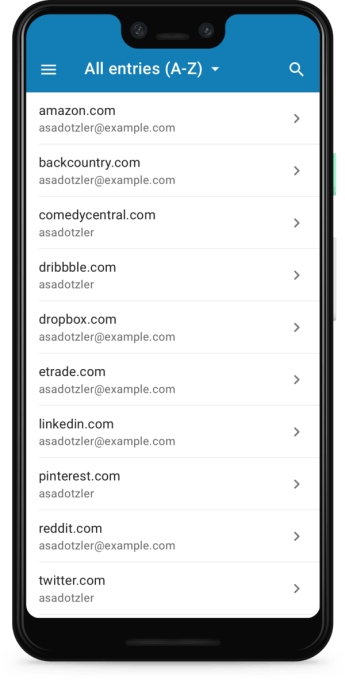

説明に照らすと、インターネット広告協議会(IAB)の欧州サイトのCookieウォールは、まさしくしてはいけないことのいい例のようだ。このオンライン広告産業の団体は、たった1つの同意選択のもとに、複数のCookie(サイト機能用、サイト分析用、サードパーティー広告用)を使用している。

ウェブ訪問者に「同意しない」という選択はまったく提供していない(下の写真にある、さらなる情報やプライバシー・ポリシーのボタンをクリックしてもない)。

もしユーザーが「同意します」をクリックしなければ、ユーザーはIABのウェブサイトにアクセスすることはできない。ゆえに、ここでは選択の自由はない。同意するか、サイトへのアクセスをあきらめるかだ。

さらなる情報をクリックすると、IABがどういう目的でCookieを使っているのかさらなる説明がある。そこには訪問者プロファイルをつくるために集めた情報を使っているわけではない、とある。

しかしながら、Googleプロダクトを使っているとも記されていて、そうしたプロダクトのいくつかは訪問者の情報を広告目的で集めるかもしれないCookieを使っていると説明している。よって、ウェブサイトのサービスの同意に広告トラッキングを含ませているわけだ。

繰り返しになるが、サイト訪問者に提供される選択肢は「同意する」か、ウェブサイトにアクセスすることなくそのまま去るかとなっている。つまり、自由な選択ではない。

IABはCookieウォールに関してデータ保護当局から何の接触もないとTechCrunchに対し述べた。

オランダDPAのガイダンスを考慮してCookieウォールを改める意思があるかどうかを尋ねたところ、広報はチームがそうする意向があるかどうかはわからない、と述べた。ただ、GDPRはアクセスを同意に基づく条件付きのものにすることをただちには禁止していない、と広報は主張した。また、ここで適用されると主張する(2002年の)ePrivacy Directiveを持ち出して、「ePrivacy Directiveには、十分に説明されたCookieの同意に基づいてウェブサイトのコンテンツが条件付きになることに言及する詳しい説明がある」とも説明した。

「我々はこの点についてCookieバナーの使用を変更しようとは考えていない。なぜなら、Cookie使用への同意なしに我々のウェブサイトにアクセスできるようにするよう法律では求められていないからだ」とIABでプライバシー政策を担当するディレクターMatthias Matthiesen氏は、その後の電話取材で話した。

IABの考えというのは、この件に関してはePrivacy DirectiveがGDPRに勝る、というものだ。

しかし、彼らがどうやってその結論にたどりついたのかは不明だ。(GDPRが昨年施行されたのに対し、ePrivacy Directiveは15年以上前からあり、現在アップデートの最中だ)。

Matthiesen氏の言葉を引用すると、彼がいう法の一般原則は同じことに関する2つのルールの相違があった場合、より具体的な方の法律が優先される。(それから推測すると、GDPRとePrivacy DirectiveはCookieウォールの部分で相違があるようだ)。

IABが言及しているePrivacy Directiveの箇所は前文25のようだ。そこには以下のような文言が含まれる。

特定のウェブサイトコンテンツへのアクセスは、合法な目的で使用されるのであれば、十分に説明されたCookieまたは類似のデバイスに関する同意にもとづき、条件付きとなることがある。

しかしながら、特定のウェブサイトコンテンツは、すべてのサイトのアクセスを意味しない。たとえば、サイト全てへのアクセスをCookieウォールでブロックすることではない。

加えて、前文で指摘している合法の目的もCookie同意に基づいてアクセスを制限することとは相反していて、要注意点だろう。前文の文言には、合法な目的として情報社会サービスの提供を促進するものを例に挙げている。

情報社会サービスとは何だろう。先の欧州指令ではサービスを法的言葉として、遠隔から電子上で、そして受け取り側の個々のリクエストに基づいて提供されるもの、と定義している。これから察するに、インターネットユーザーがネットサーフをするときにそうしたユーザーを裏で追跡する広告ではなく、インターネットユーザーが実際にアクセスするインターネットコンテンツ、例えばウェブサイトそのもののことを指している。

ゆえに、別の言葉でいうと、時代遅れのePrivacy Directiveを根拠としていても、IABのサイトはそれぞれのサイトごとにCookie使用の同意をユーザーから得る必要がある。

しかし、それはウェブサイト訪問者が自身のブラウジングが普及している方法で広告事業者に追跡されることに同意しない限り、ウェブサイト全体にアクセスできるようになるということではない。

それは、ウェブサイト訪問者が求めている種類のサービスのウェブサイトではない。

加えて現在の話に戻すと、オランダのDPAはCookieウォールを解体する明確なガイダンスを打ち出している。

唯一、ここでの道理にかなった法的解釈はウォールがCookieウォールを指して書かれていることだ。

IABのMatthiesen氏はもちろん意見を異にする。

「法律というのは複雑で、書かれているほどにシンプルではない」と、この点で異議を唱えた。「ブラウザがウェブサイトに接続するとき、テクニカル的にローディングされるものにリクエストを出す。なので、サイトにロードされたコンテンツにリクエストを出している」。

「ウェブサイトはウェブサイトオーナーの所有物だ。所有物に付随する基本的な権利もまたある」と彼は付け加えた。「GDPRでは自分のウェブサイトコンテンツを人々に公開しなければならないとは言っていない。私がつくっている所有物についての条件を自分で決めるのになんら問題はない」。

「このことについてはあなたには何の権利もない。あなたに追跡を受け入れるよう強制することはできないというのは、確かだろう。あなたが強制されないというのは、あなたが私の所有物を使う必要がないということだ。これは、Cookieウォールの使用禁止と私の考え方と根本的に異なる点だ」。

そして彼は、この件を法的に明らかにするのに欧州司法裁判所に判断をあおぐことを提案した。Cookieウォールを使用することがないよう当局によって監視のターゲットとなっているオランダのウェブサイトが訴訟に持ち込むことが想定される。

この記事はDPAとIABのコメントがアップデートされた。

(原文へ、翻訳:Mizoguchi)